WebScarab چیست؟

توسط Fateme Zahra

WebScarab یک ابزار تست امنیت وب است. این به عنوان یک پروکسی عمل می کند که رهگیری می کند و به افراد اجازه می دهد تا درخواست های وب مرورگر وب (هم HTTP و هم HTTPS) و پاسخ های سرور وب را تغییر دهند. WebScarab همچنین ممکن است ترافیک را برای بررسی بیشتر ثبت کند.

WebScarab یک ابزار متن باز است که توسط The Open Web Application Security Project (OWASP) توسعه یافته و در جاوا پیاده سازی شده است تا بتواند در چندین سیستم عامل اجرا شود. در سال ۲۰۱۳ توسعه رسمی WebScarab کند شد و به نظر می رسد که پروژه OWASP Zed Attack Proxy ("ZAP") (یکی دیگر از ابزارهای پروکسی منبع باز مبتنی بر جاوا اما با ویژگی های بیشتر و توسعه فعال) جانشین رسمی WebScarab است، اگرچه خود ZAP از Paros Proxy جدا شده است، نه WebScarab.

مقدمه

امروزه به دلیل افزایش استفاده از اینترنت، اکثر شرکت ها در سراسر جهان از اپلیکیشن های تحت وب استفاده می کنند که تمامی اطلاعات مربوط به شرکت و فعالیت های آن را در اختیار دارند. معمولاً برنامه های کاربردی وب به پایگاه داده ای دسترسی دارند که حاوی تمام این اطلاعات حساس است. اگر یک مهاجم از برنامه وب سوء استفاده کند، می تواند به تمام داده ها دسترسی پیدا کند، بنابراین ایمن سازی برنامه های کاربردی وب به یک مسئله مهم تبدیل شده است که همه شرکت ها باید با آن مقابله کنند.

روش های مختلفی برای ایمن سازی اپلیکیشن های وب وجود دارد. یکی از آنها تست نفوذ دستی است. در طول این آزمایشها، تستر قلم باید درخواستهای وب مرورگر وب و پاسخهای سرور وب را رهگیری کند. مقاله امروز ما در مورد یک ابزار تست برنامه امنیتی وب است که می تواند به یک pen-tester در رهگیری ترافیک HTTP بین یک مرورگر و یک وب سرور کمک کند و همچنین عملکردهای دیگری را ارائه می دهد که وظایف تست کننده قلم را نیمه خودکار می کند.

WebScarab چارچوبی برای تجزیه و تحلیل برنامه هایی است که با استفاده از پروتکل های HTTP و HTTPS ارتباط برقرار می کنند. این به زبان جاوا نوشته شده است و بنابراین برای بسیاری از سیستم عامل ها قابل حمل است. چندین حالت کار دارد که توسط تعدادی پلاگین پیاده سازی شده است. WebScarab در رایج ترین کاربرد خود به عنوان یک پروکسی رهگیری عمل می کند و به اپراتور اجازه می دهد تا درخواست های ایجاد شده توسط مرورگر را قبل از ارسال به سرور بررسی و اصلاح کند و پاسخ های برگشتی از سرور را قبل از دریافت توسط مرورگر بررسی و اصلاح کند. . WebScarab می تواند ارتباطات HTTP و HTTPS را رهگیری کند. اپراتور همچنین میتواند مکالمات (درخواستها و پاسخها) را که از طریق WebScarab ارسال شده است، بررسی کند.

ویژگی های Webscarab

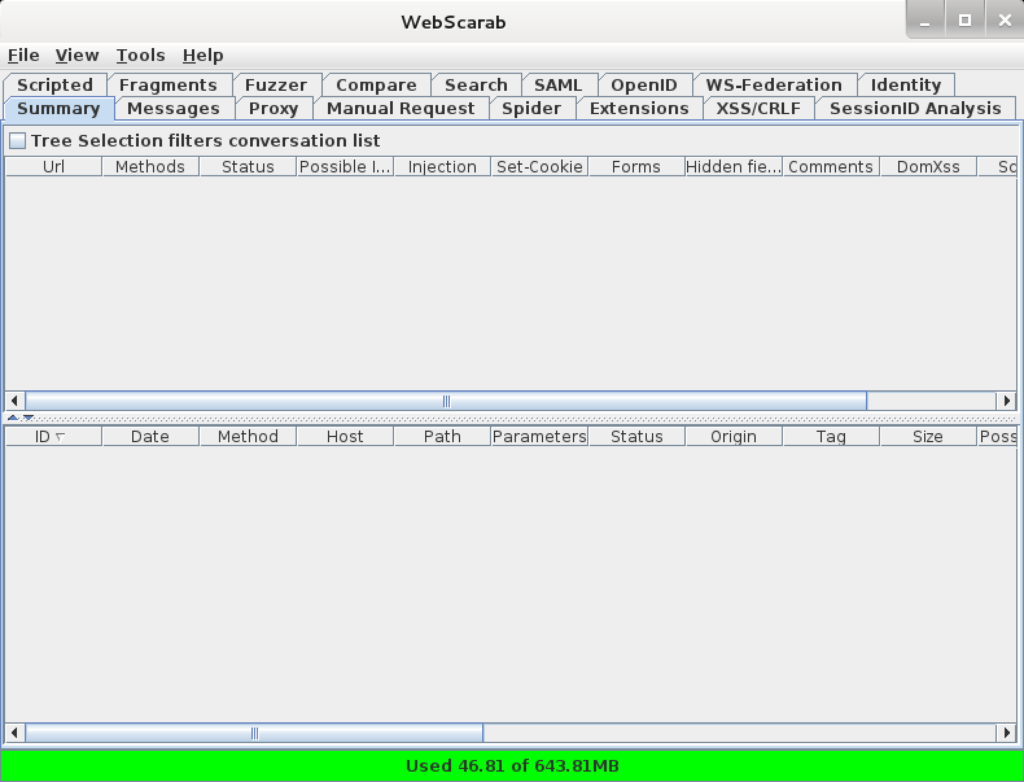

WebScarab برخی از ویژگی ها و افزونه های عالی را ارائه می دهد که به آزمایشگر قلم کمک می کند تا درک کاملی از رفتار یک برنامه وب داشته باشد. در اینجا افزونه ها به همراه توضیحات کوتاه آنها طبق وب سایت رسمی WebScarab آمده است:

قطعات - اسکریپت ها و نظرات HTML را از صفحات HTML همانطور که از طریق پروکسی یا سایر افزونه ها مشاهده می شوند استخراج می کند.

پروکسی – ترافیک بین مرورگر و وب سرور را مشاهده می کند. پروکسی WebScarab می تواند ترافیک HTTP و HTTPS رمزگذاری شده را با مذاکره در مورد یک اتصال SSL بین WebScarab و مرورگر مشاهده کند، به جای اینکه به سادگی مرورگر را به سرور متصل کند و به یک جریان رمزگذاری شده اجازه عبور از آن را بدهد. پلاگین های مختلف پروکسی نیز توسعه یافته اند تا به اپراتور اجازه می دهد تا درخواست ها و پاسخ هایی را که از طریق پروکسی ارسال می شود، کنترل کند.

رهگیری دستی – به کاربر اجازه میدهد تا درخواستها و پاسخهای HTTP و HTTPS را قبل از رسیدن به سرور یا مرورگر تغییر دهد.

Beanshell - امکان اجرای عملیات پیچیده دلخواه بر روی درخواست ها و پاسخ ها را فراهم می کند. هر چیزی که بتوان در جاوا بیان کرد را می توان اجرا کرد.

فیلدهای پنهان را آشکار کنید - تمام فیلدهای پنهان موجود در صفحات HTML را به فیلدهای متنی تغییر می دهد و آنها را قابل مشاهده و ویرایش می کند. گاهی اوقات اصلاح یک فیلد مخفی در خود صفحه به جای رهگیری درخواست پس از ارسال آسانتر است.

شبیهساز پهنای باند - به کاربر اجازه میدهد تا شبکهای کندتر را شبیهسازی کند تا ببیند وقتی به وبسایتش مثلاً از طریق یک مودم دسترسی پیدا میکند، چگونه کار میکند.

Spider - URL های جدید را در سایت هدف شناسایی می کند و آنها را بر اساس دستور واکشی می کند.

درخواست دستی – امکان ویرایش و پخش مجدد درخواست های قبلی یا ایجاد درخواست های کاملاً جدید را فراهم می کند.

تجزیه و تحلیل SessionID - تعدادی کوکی را جمع آوری و تجزیه و تحلیل می کند تا به صورت بصری میزان تصادفی و غیرقابل پیش بینی بودن را تعیین کند. توجه داشته باشید که این تحلیل نسبتاً پیش پا افتاده است و هیچ بررسی جدی مانند FIPS و غیره انجام نمی دهد.

اسکریپت - اپراتورها می توانند از BeanShell (یا هر زبان پشتیبانی شده BSF دیگری که در مسیر کلاس یافت می شود) برای نوشتن یک اسکریپت برای ایجاد درخواست ها و واکشی آنها از سرور استفاده کنند. سپس اسکریپت میتواند برخی از تحلیلها را روی پاسخها انجام دهد، با تمام قدرت مدل شیء درخواست و پاسخ WebScarab برای سادهسازی کارها.

پارامتر fuzzer - جایگزینی خودکار مقادیر پارامتر را انجام می دهد که احتمالاً اعتبارسنجی ناقص پارامتر را نشان می دهد و منجر به آسیب پذیری هایی مانند Cross Site Scripting (XSS) و SQL Injection می شود.

جستجو – به کاربر اجازه می دهد تا عبارات BeanShell دلخواه را برای شناسایی مکالماتی که باید در لیست نشان داده شوند ایجاد کند.

مقایسه - فاصله ویرایش بین بدنه پاسخ مکالمات مشاهده شده و یک مکالمه خط پایه انتخاب شده را محاسبه می کند. فاصله ویرایش عبارت است از «تعداد ویرایشهای مورد نیاز برای تبدیل یک سند به سند دیگر». به دلایل عملکرد، ویرایش ها با استفاده از نشانه های کلمه محاسبه می شوند، نه بایت به بایت.

SOAP - WSDL را تجزیه میکند و توابع مختلف و پارامترهای مورد نیاز را ارائه میکند و اجازه میدهد قبل از ارسال به سرور ویرایش شوند. توجه: این افزونه منسوخ شده است و ممکن است در آینده حذف شود. SOAPUI بسیار فراتر از هر چیزی است که Webscarab می تواند انجام دهد، یا هرگز انجام خواهد داد، و همچنین یک ابزار رایگان است.

برنامههای افزودنی – بررسی فایلهایی را که به اشتباه در فهرست اصلی وب سرور رها شدهاند (مانند bak، ~ و غیره) خودکار میکند. بررسی ها برای فایل ها و دایرکتوری ها انجام می شود (به عنوان مثال /app/login.jsp برای /app/login.jsp.bak، /app/login.jsp~، /app.zip، /app.tar.gz و غیره بررسی می شود. ). برنامه های افزودنی برای فایل ها و دایرکتوری ها توسط کاربر قابل ویرایش است.

XSS/CRLF – یک افزونه تجزیه و تحلیل غیرفعال است که دادههای کنترلشده توسط کاربر را در سرصفحهها و بدنه پاسخ HTTP جستجو میکند تا آسیبپذیریهای بالقوه تزریق CRLF (تقسیم پاسخ HTTP) و اسکریپتهای متقابل منعکسشده (XSS) را شناسایی کند.

پست های توصیه شده

کلان داده

14 مهر, 1402

تحول دیجیتال

14 مهر, 1402

تجزیه و تحلیل داده ها

14 مهر, 1402