ids چیست؟

توسط sajjad

IDS یا سیستم تشخیص نفوذ چیست؟ مفهوم Intrusion Detection در امنیت چیست؟ چند نوع IDS داریم و نحوه کار هر کدام چگونه است؟ چند نوع روش تشخیص نفوذ وجود دارد؟ مهاجمان یا هکرها همیشه به دنبال حمله کردن به شبکه ها هستند . بهینه سازی و ایمن سازی تنظیمات سیستم از دسترسی آسان هکرها به شبکه ها تا حد زیادی جلوگیری می کند . سیستم های تشخصی نفوذ ( IDS: Intrusion Detection Systems) ، فایروال ها ( Firewalls) و هانی پات یا ظرف عسل ( Honey pot) از فناوری هایی هستند که می توانند از بروز حملات هکری به شبکه ها تا حد زیادی جلوگیری کنند .

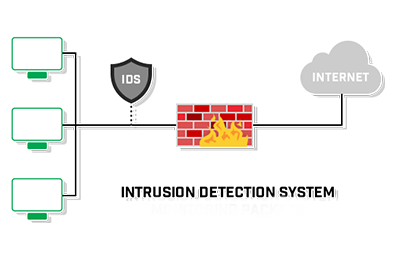

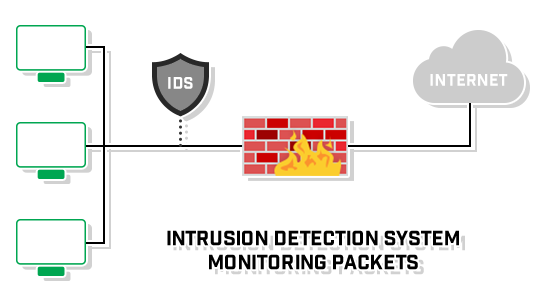

یک IDS یا سیستم تشخیص نفوذ ، کلیه فعالیت های موجود بر روی شبکه را تجزیه و تحلیل کرده و با استفاده از اطلاعات موجود بر روی پایگاه داده خود تعیین می کند که فعالیت انجام شده مجاز است یا غیر عادی و غیر مجاز است و همچنین تعیین می کند که آیا این فعالیت می تواند آسیبی به شبکه شما وارد کند یا خیر و در نهایت به شما در مورد اینگونه فعالیت ها اطلاع رسانی می کند . این اطلاع رسانی معمولا از طریق ارسال آلارم ( alarm) یا هشدار به مدیر سیستم انجام می شود . یک IDS در حقیقت یک نوع Packet-Sniffer محسوب می شود بطوری که کلیه Packet های ارسالی و دریافتی در شبکه را دریافت کرده و آنهارا تجزیه و تحلیل می کند ، این سیستم توانایی فعالیت با انواع پرتکل های ارتباطی در شبکه را داراست بویژه توانایی فعالیت با پروتکل Tcp/IP .

انواع سیستم های تشخیص نفوذ

سیستمهای تشخیص نفوذ برای انواع مختلفی دارند. با توجه به استفادهای که قرار از آنها شود، از مورد مطلوب استفاده میشود. در اینجا معروفترین انواع این سیستمها را نام میبریم.

سیستم تشخیص نفوذ شبکه (Network Intrusion Detection System)

سیستم تشخیص نفوذ شبکه یا Network Intrusion Detection System که به اختصار به آن NIDS گفته میشود، در نقاط استراتژیک یک سازمان مستقر میشود. پس از استقرار، این سیستم اقدام به رصد کردن ترافیک ورودی و خروجی شبکه میکند. سپس با رصد کردن شبکه، ترافیکهای مشکوکی که در حال وارد شدن یا خارج شدن هستند را شناسایی میکند.

سیستم تشخیص نفوذ میزبان (Host Intrusion Detection System)

سیستم تشخیص نفوذ میزبان یا Host Intrusion Detection System که به اختصار به آن HIDS گفته میشود، برروی دستگاههای درون شبکه نصب میشود. این سیستم توانایی تشخیص پکتهای مخربی که به سیستم میرسند را دارد. این سیستمها همچنین میتوانند تهدیدات مخربی که درون میزبان رخ میدهد را شناسایی کنند تا از گسترش آلودگی جلوگیری کنند.

سیستم تشخیص نفوذ مبتنی بر امضا (Signature-based Intrusion Detection System)

سیستم تشخیص نفوذ مبتنی بر امضا یا Signature-based Intrusion Detection System که به اختصار به آن SIDS گفته میشود، سیستمی است که تمام شبکه و دستگاههای درون شبکه یک سازمان را رصد میکند. این سیستم یک دیتابیس مرجع از امضای حملاتی که قبلا انجام شدهاند دارد. حین رصد کردن، رفتار ترافیک ورودی خروجی را چک میکند تا در صورت مشاهده امضایی (Signature) مشابه حملات درون آن دیتابیس، هشدار بدهد.

سیستم تشخیص نفوذ مبتنی بر ناهنجاری (Anomaly-based Intrusion Detection System)

سیستم تشخیص نفوذ مبتنی بر ناهنجاری یا Anomaly-based Intrusion Detection System که به اختصار به آن AIDS گفته میشود، همواره در حال رصد کردن ترافیک شبکه و مقایسه کردن آن با یک معیار اصلی میباشد. یعنی یک معیار اصلی به عنوان ترافیک عادی (Normal) تعریف میشود و AIDS همواره در حال بررسی ترافیک و مقایسه کردن آن با معیار اصلی میباشد تا رفتار غیرعادی احتمالی را تشخیص دهد. در این سیستمها با استفاده از تکنیکهای یادگیری ماشین (Machine Learning) میتوان معیار اصلی برای ترافیک عادی را تشکیل داد تا در ادامه AIDS از آن تبعیت کند.

سیستم تشخیص نفوذ محیطی (Perimeter Intrusion Detection System)

سیستم تشخیص نفوذ محیطی یا Perimeter Intrusion Detection System که به اختصار به آن PIDS گفته میشود، سیستمی است که در نقاط مرزی شبکه مستقر میشود و تهدیداتی که زیرساختهای حیاتی در معرض آنها هستند را تشخیص میدهد. این سیستمها میتواند شامل نصب دوربین مدار بسته، سنسورهای حرکتی، سنسور دما و … باشند که در نقاط مرزی قرار میگیرند تا از امنیت فیزیکی تجهیزات مراقبت کنند.

سیستم تشخیص نفوذ مبتنی بر ماشین مجازی (Virtual Machine-based Intrusion Detection System)

سیستم تشخیص نفوذ مرزی یا Virtual Machine-based Intrusion Detection System که به اختصار به آن VMIDS گفته میشود، سیستمی است که به ترکیبی از سیستمهای تشخیص نفوذ شبکه، محیطی و میزبان شباهت دارد ولی بصورت از راه دور و برروی یک ماشین مجازی مستقر شدهاند. این سیستمها جدید هستند و یکی از مزیتهای آنها سادگی نصب و راهاندازی میباشد.

سیستم تشخیص نفوذ مبتنی بر پشته (Stack-based Intrusion Detection System)

سیستم تشخیص نفوذ مبتنی بر پشته یا Stack-based Intrusion Detection System که به اختصار به آن SBIDS گفته میشود، نوعی از سیستمها هستند که با پروتکل TCP/IP در سازمانها یکپارچه میشوند و به عنوان یک پروتکل ارتباطی شخصی از آن استفاده میشود. این سیستمها کمک میکنند تا تهدیدات قبل از رسیدن به لایههای بالاتر رصد شوند.

قابلیتهای IDS :

امکان تشخیص ترافیک غیرمتعارف از بیرون به داخل شبکه و اعلام آن به مدیر شبکه

بستن ارتباطهای مشکوک و مظنون

قابلیت تشخیص حملات از طرف کاربران داخلی و کاربران خارجی

تفاوت IDS و IPS و فایروال :

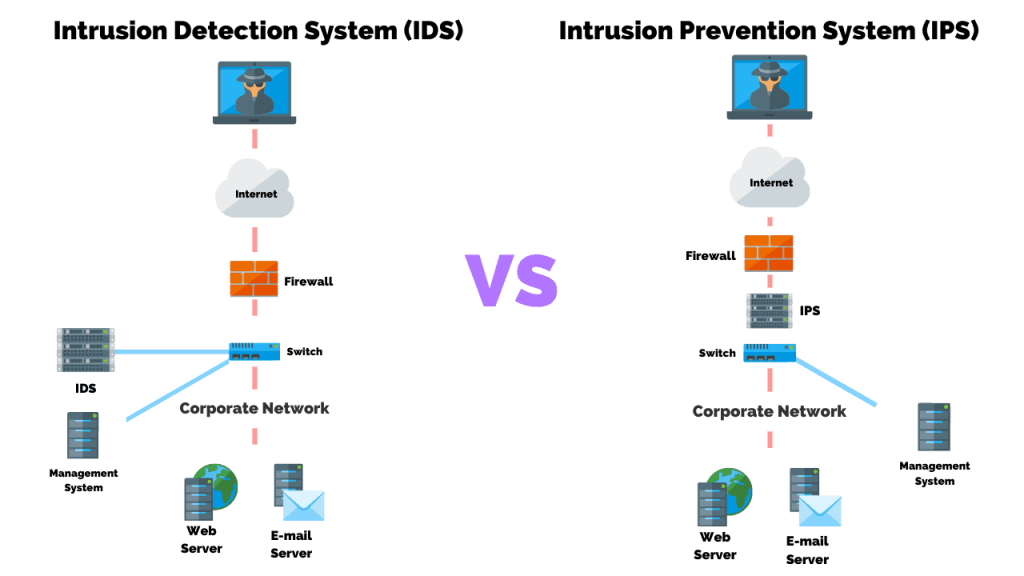

همانطور که در تعاریف بالا گفته شد، IDS کار تشخیص و گزارش حملات را انجام می دهد اما IPS علاوه بر این کار از آن حمله جلوگیری می کند. در واقع IDS ها در حالت Promiscuous و IPS ها در حالت Inline کار می کنند.

فایروال ها ترافیک لایه ۳ و ۴ را بررسی می کنند و هیچ گونه نظارتی به محتوای ترافیک ندارند.

در مقابل، IDS و IPS ها تا لایه ۷ ترافیک را بررسی می کنند و به رفتار بسته ها زیر نظر دارند.

به همین دلیل است که گفته می شود IDS و یا IPS را پشت فایروال قرار دهید با این کار اگر ترافیک نفوذگر از فایروال عبور کرد به سد آنها برخورد کند

جایگزین های IDS :

بر خلاف نظر عمومی که معتقدند هر نرم افزاری را می توان به جای IDS استفاده کرد، دستگاههای امنیتی زیر نمی توانند به عنوان IDSمورد استفاده قرار گیرند :

- سیستم هایی که برای ثبت وقابع شبکه مورد استفاده قرار می گیرند مانند : دستگاههایی که برای تشخیص آسیب پذیری در جهت از کار انداختن سرویس و یا حملات مورد استفاده قرار می گیرند.

۲.ابزارهای ارزیابی آسیب پذیری که خطاها و یا ضعف در تنظیمات را گزارش می دهند.

۳.نرم افزارهای ضد ویروس برای تشخیص انواع کرمها، ویروسها و ...

۴.دیواره آتش Firewall مکانیزمهای امنیتی مانند SSL و Radius و ...

پست های توصیه شده

کلان داده

14 مهر, 1402

تحول دیجیتال

14 مهر, 1402

تجزیه و تحلیل داده ها

14 مهر, 1402