سرویس ipsec

توسط Fateme Zahra

IP security یا به اختصار IPSec مجموعه ای از چندین پروتکل است که جهت تنظیم ارتباطات رمزگذاری شده بین دستگاه های شبکه مورد استفاده قرار می گیرد. وظیفه اصلی این پروتکل، ایمن نگه داشتن داده های ارسالی از طریق شبکه های عمومی می باشد.

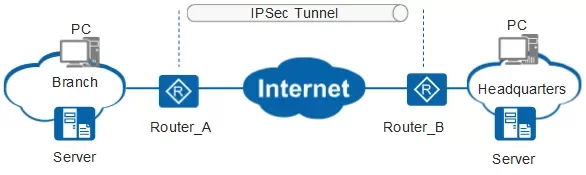

IPSec غالبا برای راه اندازی VPN استفاده می شود و با رمزگذاری بسته های IP همراه با تاییدیه منبع ارسال پیام، کار می کند. پروتکل IPSec یکی از بخش های مهم امنیت شبکه به شمار می رود.

IP مخفف Internet Protocol است و Sec نیز مخفف security. در ضمن IP اصلی ترین پروتکل مسیر یابی است که در بستر اینترنت مورد استفاده قرار می گیرد.

این پروتکل مشخص می کند که داده ها، چه مسیری را باید طی کنند و به کدام مقصد برسند. در ایمن بودن IPSec باید گفت، رمزگذاری و احراز هویت را نیز به این فرایند اضافه می کند.

موارد استفاده از IPSec

برای انجام موارد زیر می توان از IPSec استفاده کرد:

جهت رمزگذاری داده های application layer

ایجاد امنیت برای روترهایی که داده های مربوط به مسیریابی را از طریق اینترنت عمومی ارسال می کند.

ایجاد احراز هویت بدون رمزگذاری، مانند تاییدیه مربوط به ارسال داده ها از منبع نامشخص

محافظت از داده های شبکه با استفاده از تنظیم مدارهایی با کمک IPSec که تمامی داده ها بین دو نقطه ارسال می شود، مانند ارتباط VPN

معماری IPSec چگونه است؟ بررسی نحوه کار IPSec

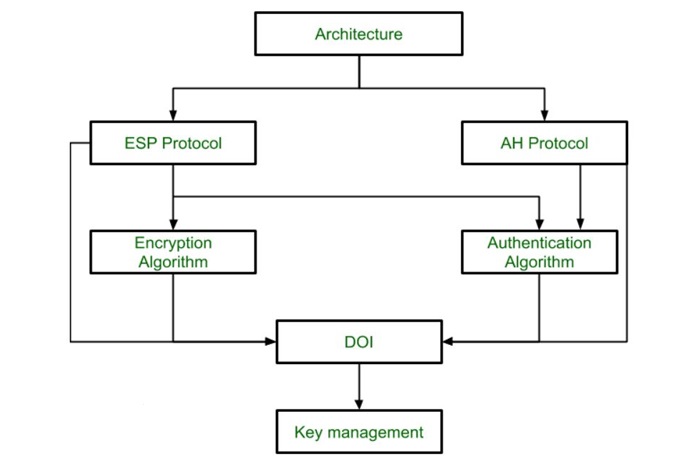

IPSec سرویس های امن را در لایه شبکه پیشنهاد میدهد و همین باعث آزادی عمل در انتخاب پروتکل های امنیتی مورد نیاز و تعین الگوریتم مورد استفاده در سرویس ها است. برای ایجاد سرویس های درخواستی، اگر لازم باشد باید کلیدهای رمزنگاری مرتبط را نیز مورد استفاده قرار داد.سرویس های امنیتی که توسط IPSec ارائه میشود، شامل: کنترل دسترسی، احراز هویت منشاء اطلاعات، یکپارچگی، پروتکل anti-replay و محرمانگی اطلاعات است.برای استفاده از این سرویس ها، IPSec از دو ترافیک پروتکل های امنیتی AH و ESP و پروتکل های مدیریت کلید رمزنگاری به همراه فرآیندهای متناظرشان استفاده میکند.

(Encapsulating Security Payload (ESP : این شیوه بصورت عام در ارائه سرویس هایی مثل رمزنگاری و احراز هویت مورد استفاده قرار میگیرد.

(Authentication Header (AH : این روش فقط سرویس احراز هویت دیتاگرام را ایجاد کرده و رمزنگاری را ارائه نمیکند.

DOI : فرمت دهی payload، انواع تبادلات دیتا و نامگذاری اطلاعات امنیتی مثل الگوریتم رمزنگاری یا قوانین امنیتی را تعریف میکند. ISAKMP طوری طراحی شده است که علاوه بر لایه IP، سرویس های امنیتی را در دیگر لایه ها نیز پشتیبانی نماید. بنابراین IPSec نیاز به یک DOI خاص خودش دارد.

(ISAKMP (Internet Security Association and Key Management Protocol:این پروتکل یکی از کلیدی ترین پروتکل های موجود در IPSec است که امنیت لازم را در ارتباطات مختلف بر روی اینترنت مثل ارتباطات دولتی، خصوصی و تجاری با ترکیب مفاهیم امنیتی از احراز هویت، مدیریت کلید و ارتباطات امنیتی برقرار میسازد.

Policy:Policy عنصر کلیدی ای است که تعین میکند دو موجودیت میتوانند با یکدیگر ارتباط برقرار کنند یا خیر. اگر آن ها بتوانند با یکدیگر ارتباط بگیرند، تعیین میکند که چه نوع تبدیلی باید انجام پذیرد. اگر Policy بدرستی تعریف نشده باشد، ممکن است منجر به عدم ارتباط دو موجودیت شود.

مزایای IPSec چیست؟

محافظت از حمله Replay:

یک شماره اختصاصی به هر بسته اختصاص می دهد که در صورت تکراری بودن آن شماره,بسته را حذف می کند.

محرمانگی اطلاعات یا رمزنگای:

امنیت ارتباط VPN به وسیله PFS در این پروتکل افزایش می یابد که با ایجاد کلید منحصر به فرد در هر ارتباط انجام می شود.

احراز هویت منبع اطلاعات:

به وسیله کد تایید هویت پیام (Hash(HMAC تایید می شود

که پیام تغییر نکرده است.

شفافیت:

Ipsec در لایه شبکه کار می کند که در واقع برای برنامه ها و کاربران شفاف است. در نتیجه نیازی به تغییرات در مسیریاب ها و فایروال ها هنگام استفاده , نیست.

رمزنگای مجدد پویا:

در فواصل زمانی مشخص کلید های امنیتی برای رمزگشایی تغییر میکند. که این باعث جلوگیری از جعل هویت و حملات هکرها می شود.

IPSec از چه پورتی استفاده می کند؟

یک پورت شبکه، محلی مجازی است که داده ها از طریق آن وارد کامپیوتر شوند. می توان گفت از پورت ها برای بررسی مسیر فرایندها و اتصالات مختلف استفاده می شود. در صورتی که داده ها به یک پورت خاصی وارد شوند، از نظر سیستم عامل کامپیوتر، مشخص است که به کدام فرایند، تعلق دارد. به طور معمول، IPSec از ۵۰۰ پورت استفاده می کند.

IPSec در چند حالت میتواند کار کند؟ (Operation Modes)

پروتکل های IPsec AH و IPSec ESP را می توان در حالت انتقال میزبان به میزبان Host-to-host transport و همچنین در حالت تونل شبکه network tunneling استفاده کرد.

۱. حالت انتقال IPSec Transport Mode

در حالت transport فقط بسته های IP رمزگذاری یا تأیید شده و مسیریابی دست نخورده باقی میمانند، زیرا هدر IP نه اصلاح شده و نه رمزگذاری شده است. اما ، وقتی از هدر احراز authentication header استفاده می شود مقدار هش hash value بی اعتبار شده و آدرس های IP با متد Network address translation قابل اصلاح و ترجمه نیستند. لایه های Transport و Application همیشه با یک هش امن میشوند ، بنابراین نمی توان آنها را به هیچ وجه حتی با ترجمه اعداد پورت اصلاح کرد.

۲. حالت تونل Tunnel Mode یا IPSec Tunnel Configuration

در حالت تونل Tunnel، کل بسته IP رمزگذاری و احراز می شود. سپس در یک بسته IP جدید با یک هدر IP جدید دسته بندی می شود. از حالت تونل برای ایجاد شبکه های خصوصی مجازی برای ارتباطات شبکه به شبکه (به عنوان مثال بین روتر ها برای پیوند سایت ها) ، ارتباطات میزبان به شبکه (به عنوان مثال دسترسی کاربر از راه دور) و ارتباطات میزبان به میزبان (به عنوان مثال چت خصوصی) استفاده می شود.

پست های توصیه شده

کلان داده

14 مهر, 1402

تحول دیجیتال

14 مهر, 1402

تجزیه و تحلیل داده ها

14 مهر, 1402