حمله بروت فورس

توسط Fateme Zahra

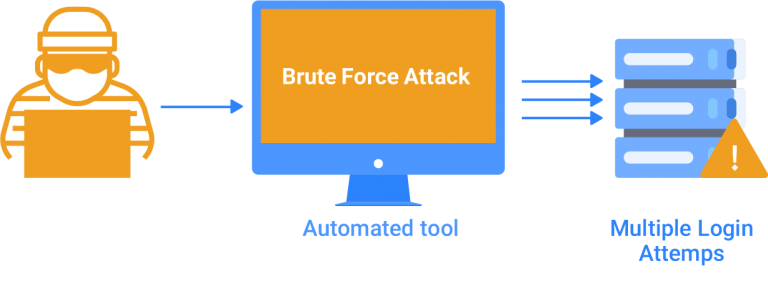

بروت فورس به دستهای از حملات گفته میشود که از قدرت کامپیوترها برای میلیونها بار حدس زدن گذرواژهها، افشای رمزهای عبور و دسترسی به حسابهای رمزگذاری شده استفاده میکند. راههای ساده و متداولی برای دفاع در برابر این حملات وجود دارد و این یک حملهی ساده برای هکرها به حساب میآید که یافتن یک نقطه ضعف در سایت را برایشان آسان میکند.

بروت فورس (Brute-force) یکی از روشهای هک است که از آزمون و خطا برای بدست آوردن رمز عبور و اطلاعات ورود کاربران استفاده میکند. حملهی بروت فورس از سادهترین و در عین حال قابل اعتمادترین تکنیکها در هک میباشد که هر هکر مبتدی نیز میتواند از آن برای دستیابی به حسابهای شخصی افراد و سازمانها استفاده کند؛ در حملهی بروت فورس، هکر چندین نام کاربری و رمز عبور را امتحان میکند.

در حملهی بروت فورس، هکر اغلب از یک رایانه برای آزمایش طیف گستردهای از ترکیبها استفاده میکند تا زمانی که اطلاعات صحیح برای ورود به حساب را پیدا کند.با وجود اینکه بروت فورس یک روش قدیمی حمله سایبری است، هنوز هم مدام آزمایش میشود و به همین دلیل است که تاکتیک محبوب هکرها باقی مانده است.

نقاط قوت و ضعف

بزرگترین مزیت حملات بروت فورس این است که انجام آنها نسبتاً ساده است و با توجه به زمان کافی و عدم وجود یک استراتژی کاهش فضای حمله برای هدف ، همیشه کارساز هستند. هر سیستم مبتنی بر رمز عبور و کلید رمزگذاری موجود با استفاده از حمله بروت فورس می تواند شکسته شود.

اما حملات بروت فورس بسیار کند هستند ، زیرا ممکن است مجبور شوند قبل از رسیدن به هدف خود ، هر ترکیب احتمالی از کاراکترها را اجرا کنند. این کندی با افزایش تعداد کاراکترهای رشته هدف افزایش می یابد. به عنوان مثال بروت فورس یک رمز عبور چهار کاراکتری به طور قابل توجهی طولانی تر از یک رمز عبور سه کاراکتری است ، و شکستن یک رمز عبور پنج کاراکتری به طور قابل توجهی بیشتر از یک رمز چهار کاراکتری طول می کشد. در صورتی که طول رمز عبور از تعداد مشخصی بیشتر شود با فرض اینکه رمز عبور به صورت تصادفی انتخاب شده باشد شکستن آن از طریق بروت فورس تقریبا غیر ممکن خواهد شد.

اگر رشته هدف به اندازه کافی طولانی باشد ، برای رمزگشایی مناسب رمز عبور به طور تصادفی ممکن است روزها ، ماه ها یا حتی سالها به یک بروت فورس نیاز باشد. در نتیجه رمزهای عبور و کلیدهای رمزگذاری طولانی تر بروت فورس را دشوارتر می کنند.

انواع حمله بروت فورس

حمله بروت فورس ساده

در این حالت هکرها سعی می کنند اعتبارنامه (نام کاربری و رمز عبور) شما را به صورت منطقی و بدون کمک نرم افزار یا ابزار خاصی حدس بزنند . این روش می تواند رمزهای عبور و پین های بسیار ساده را آشکار کند.

حمله دیکشنری

حمله دیکشنری از یک دیکشنری رمزهای عبور احتمالی استفاده کرده و همه آن ها را تست می کند.

در این روش هکر به جای یک جست و جوی دقیق، که در آن هر ترکیب ممکنی را امتحان میکنند، از رمزهای عبور متداول شروع می کند. آنها یک دیکشنری از رمزهای عبور ایجاد کرده و ورودی ها را امتحان می کنند.

با استفاده از این روش ، هکرها مجبور به حمله تصادفی به وب سایت ها می شوند. در عوض ، آنها می توانند یک لیست رمز عبور برای بهبود شانس موفقیت خود بدست آورند.

حملات دیکشنری اغلب به تعداد زیادی تلاش علیه چندین هدف احتیاج دارند.

حمله بروت فورس ترکیبی

این حمله، ترکیبی از حمله بروت فورس ساده و دیکشنری است. این کار با یک منطق خارجی مانند حمله دیکشنری آغاز می شود و برای تغییر رمزهای عبور مشابه حمله ساده و بی رحمانه حرکت می کند.

این حمله ترکیبی، از یک فهرست کلمه عبور استفاده میکند و به جای تست هر گذرواژه، تغییرات کوچکی از کلمات در فهرست رمز عبور، مانند تغییر موارد و افزودن اعداد را امتحان میکند.

حمله بروت فورس معکوس

یک حمله بروت فورس معکوس با شروع با یک رمز عبور شناخته شده ، استراتژی حمله را برعکس می کند. سپس هکرها میلیون ها نام کاربری را جستجو کرده تا زمانی که با یکی از آن ها مطابقت پیدا کند.

بازیافت اعتبارنامه

همانطور که به نظر می رسد ، بازیافت اعتبار از رمزهای عبور مجدداً استفاده می کند. از آنجا که بسیاری از سازمان ها از برنامه مدیریت گذرواژه استفاده نمی کنند یا از سیاست های سختگیرانه رمز عبور استفاده می کنند ، استفاده مجدد از رمز عبور راهی آسان برای دسترسی به حساب ها است.

از آنجا که این حملات سایبری کاملاً به لیست اعتبارات دست دوم حاصل از نقض داده ها بستگی دارد ، از موفقیت کمی برخوردار هستند. برای محدود کردن کارآیی اعتبارنامه های سرقت شده ، به روزرسانی منظم نام های کاربری و گذرواژه ها پس از نقض ، ضروری است.

چگونه می توان حملات Brute Force را تشخیص داد؟

نشانه کلیدی که یک مهاجم در تلاش است تا از طریق بروت فورس وارد سیستم شما شود ، نظارت بر تلاشهای ناموفق برای ورود به سیستم است. اگر می بینید که بارها تلاشهای ناموفق برای ورود به سیستم انجام شده است ، باید مشکوک شوید. مراقب علائم مربوط به تلاشهای ورود به سیستم متعدد از یک آدرس IP و استفاده از چند نام کاربری از همان آدرس IP باشید.

ابزارهای حمله

Aircrack-ng

مجموعهای از ابزارهایی که امنیت شبکه Wi-Fi را ارزیابی میکنند و روی نقاطی از شبکهی وایرلس که آسیبپذیر هستند، متمرکز میشوند. یکی از تهدیدات این است که افرادی که از لحاظ فیزیکی به Access point شبکه نزدیک هستند، تلاش میکنند تا رمز عبور آن را بدست آورند؛ با به دست آوردن رمز عبور، افراد میتوانند به داخل شبکه نفوذ کنند که این نشان دهندهی نقض امنیت در شبکه است.

John the Ripper

یک ابزار بازیابی رمز عبور کد باز (open-source) است که از صدها نوع حروف و مخلوط آنها، از جمله رمزهای عبور کاربر برای سیستمعاملهای ویندوز، یونیکس و مک، سرورهای پایگاه داده، برنامههای کاربردی وب، ترافیک شبکه، کلیدهای خصوصی رمزگذاری شده و فایلها و اسناد کامپیوتری پشتیبانی میکند.

اهداف انجام حملات بروت فورس چیست؟

منفعت از تبلیغات و دادهها

یک هکر ممکن است با قصد به دست آوردن منفعت مالی از کمیسیون تبلیغات به یک یا چندین وبسایت حمله کند؛ که این حمله به روشهای مختلفی اتفاق میافتد:

نمایش تبلیغات اسپم در سایتهای محبوب و پر ترافیک.

تغییر مسیر (ریدایرکت) کاربران به سایتهای مورد نظر هکر.

آلوده کردن سایتها و کاربران آنها به بدافزارهای مختلف.

انتشار بدافزارها

حملات بروت فورس اغلب شخصی نیستند. یک هکر ممکن است به سادگی با پخش بدافزار از طریق ایمیل یا پیام کوتاه (SMS)، مخفی کردن بدافزار در یک وبسایت جعلی که شبیه به یک سایت قانونی طراحی شده است، یا هدایت بازدیدکنندگان وبسایت به سایتهای مخرب، خرابکاری ایجاد کند و بخواهد مهارتهای مخرب خود را به نمایش بگذارد. با آلوده کردن سیستم یک کاربر به بدافزار، هکر میتواند راه خود را به سیستمها و شبکههای متصل به آنها باز کند و حملات سایبری گستردهتری را علیه سازمانها انجام دهد.

در اختیار گرفتن سیستم کاربران برای انجام فعالیتهای مخرب

این مورد یک استفادهی کلاسیک از بروت فورس میباشد. هکرها میتوانند حملههای گستردهتری را با استفاده از چندین دستگاه به نام باتنت داشته باشند. این دستگاهها همان کامپیوترها و گوشیها و تبلتهای شما هستند که آلوده به بدافزارها شدهاند و حالا در اختیار هکرها قرار دارند و همین موضوع خطر بزرگی برای دستگاههای شما به شمار میآید.

سرقت اطلاعات شخصی

هک کردن حسابهای شخصی کابران، گنجینهای از دادهها را که ممکن است شامل جزئیات حسابهای مالی و بانکی یا اطلاعات محرمانه پزشکی باشد، در اختیار هکر قرار میدهد و به هکر این امکان را میدهد که هویت یک فرد را جعل کند و از اموال و اعتبار افراد استفاده کند.

از بین بردن اعتبار یک شرکت یا وبسایت

حملات بروت فورس اغلب در تلاش برای سرقت داده از شرکتها و سازمانهایی هستند که نه تنها ضرر مالی به آنها میرساند، بلکه باعث آسیب زیادی به شهرت آنها نیز میشود. شرکتهای معتبر همیشه در معرض حملات خرابکارانهی هکرها قرار دارند. به اینصورت که هکرها ممکن است با استفاده از متن، تصویر، ویدیو و یا حتی صوتهای ناپسند و غیر اخلاقی و یا نژادپرستانه سعی در آلوده کردن وبسایت هدف داشته باشند و بخواهند به اعتبار وبسایت آسیب بزنند.

چگونه از حملات بروت فورس جلوگیر کنیم؟

استفاده از CAPTCHA برای ورود

افزودن یک جعبه CAPTCHA به فرآیند ورود میتواند مانع از استفاده مهاجم از رایانهها و رباتها برای ورود به حساب کاربری یا شبکه تجاری شود.

از رمزهای عبور قوی استفاده کنید

بهترین راه برای دفاع در برابر حملات بروت فورس که گذرواژهها را هدف قرار میدهند، این است که رمزهای عبور را تا حد ممکن سختتر کنید. کاربران با استفاده از گذرواژههای قویتر و پیروی از بهترین شیوههای رمزگذاری، نقشی کلیدی در حفاظت از دادههای خود و سازمانشان دارند. همین موضوع، حدس زدن رمز عبور را برای هکرها دشوارتر و وقتگیرتر میکند که میتواند منجر به تسلیم شدن آنها شود.

استفاده از لیست سیاه آیپی

قرار دادن یک لیست سیاه از آیپیهای مورد استفاده در حملات به محافظت از شبکه تجاری و کاربران آنها در برابر مهاجمان شناخته شده کمک میکند، به اینصورت که اجازهی ورود از آیپیهایی که قبلا به عنوان هکر شناخته شدهاند را به وبسایتها نمیدهد. همچنین به روز نگهداشتن این لیست سیاه برای جلوگیری از حملات جدید مهم است.

حذف حسابهای کاربری استفاده نشده

حسابهای کاربری که استفاده نمیشوند، دری باز برای مجرمان سایبری برای حمله به یک سازمان است. کسب و کارها باید اطمینان حاصل کنند که به طور منظم حسابهای استفاده نشده را حذف میکنند یا در حالت ایدهآل، حسابها را به محض خروج کارکنان از سازمان حذف میکنند تا از استفاده از آنها در یک حمله بروت فورس جلوگیری کنند. این امر به ویژه برای کارمندانی که مجوزهای سطح بالا یا حق دسترسی به اطلاعات حساس شرکتی دارند، مهم است.

استفاده از احراز هویت چند عاملی (MFA)

هنگامی که احراز هویت به اطلاعات ورود به سیستم اضافه میشود، وابستگی را از رمزهای عبور حذف میکند. یعنی با استفاده از MFA، پس از اینکه کاربر با رمز عبور خود وارد سیستم شد، از او خواسته میشود که مدارک دیگری هم ارائه کند تا مشخص شود هکر نیست، مانند کدی که از طریق پیام کوتاه ارسال میشود یا اسکن اثر انگشت. این امر میتواند مانع از دسترسی یک هکر به حساب کاربری یا سیستم تجاری یک کاربر شود، حتی اگر هکر اطلاعات ورود کاربر را داشته باشد.

محدود کردن تلاشهای ورود به سیستم

محدود کردن تعداد دفعاتی که کاربر میتواند اطلاعات رمز عبور خود را مجدداً وارد کند، میزان موفقیت حملات بروت فورس را کاهش میدهد. جلوگیری از تلاش مجدد برای ورود به سیستم پس از دو یا سه بار تلاش ناموفق، میتواند یک مهاجم بالقوه را منصرف کند. قفل کردن یک حساب کاربری پس از چندین تلاش ناموفق برای ورود، مانع از آزمایش مکرر برای شکستن رمز عبور توسط هکرها میشود.

نظارت بر شبکهها بهشکل بلادرنگ (Real Time)

حملات بروت فورس را میتوان از طریق فعالیتهایی مانند تلاشهای متعدد برای ورود به سیستم و ورود از دستگاههای جدید یا مکانهای غیرمعمول مشاهده کرد. صاحبان کسب و کارها باید بهطور مداوم سیستمها و شبکههای خود را برای رفتار مشکوک یا غیرعادی کنترل کنند و فوراً فعالیتهای مخرب احتمالی را مسدود کنند.

پست های توصیه شده

کلان داده

14 مهر, 1402

تحول دیجیتال

14 مهر, 1402

تجزیه و تحلیل داده ها

14 مهر, 1402